Doctor Web cho biết, hacker đã sử dụng mã độc Android.Vo1d để cài đặt cửa hậu trên các TV box, cho phép chúng chiếm quyền kiểm soát thiết bị hoàn toàn rồi tải và cài các ứng dụng độc hại khác về sau. Các TV box này chạy hệ điều hành Android đã lỗi thời.

Điều quan trọng là Vo1d không nhằm vào các thiết bị đang chạy Android TV mà các đầu thu phát tín hiệu chạy phiên bản Android cũ dựa trên dự án nguồn mở Android Open Source Project. Android TV chỉ được cấp cho những nhà sản xuất thiết bị có giấy phép.

Các chuyên gia của Doctor Web vẫn chưa xác định được cách thức hacker cài đặt cửa hậu trên TV box. Họ suy đoán có thể chúng dùng phần mềm độc hại trung gian, khai thác lỗ hổng của hệ điều hành để đạt đặc quyền, hoặc dùng các firmware không chính thức có quyền truy cập cao nhất (root).

Một nguyên nhân khác có thể là vì thiết bị chạy hệ điều hành lỗi thời, dễ bị tổn thương trước các lỗ hổng có thể khai thác từ xa. Chẳng hạn, các phiên bản 7.1, 10.1 và 12.1 được phát hành từ năm 2016, 2019 và 2022. Không hiếm trường hợp các nhà sản xuất bình dân cài hệ điều hành cũ trong TV box nhưng ngụy trang là model hiện đại để thu hút khách hàng.

Ngoài ra, bất kỳ nhà sản xuất nào cũng có thể thay đổi các phiên bản nguồn mở, tạo điều kiện cho thiết bị bị nhiễm mã độc trong chuỗi cung ứng nguồn và đã bị xâm phạm trước khi đến tay khách hàng.

Đại diện Google khẳng định các thiết bị bị phát hiện cài cửa hậu đều không được chứng nhận Play Protect. Do đó, Google không có hồ sơ bảo mật và kết quả kiểm tra tương thích.

Các thiết bị Android được chứng nhận Play Protect trải qua các bài kiểm tra sâu rộng nhằm bảo đảm chất lượng và an toàn người dùng.

Doctor Web cho biết có một tá biến thể Vo1d sử dụng các mã khác nhau và cấy mã độc trong các khu vực lưu trữ khác nhau, song đều có chung kết quả là kết nối thiết bị với máy chủ C&C của tin tặc, cài đặt linh kiện để sau này cài thêm mã độc khi có lệnh.

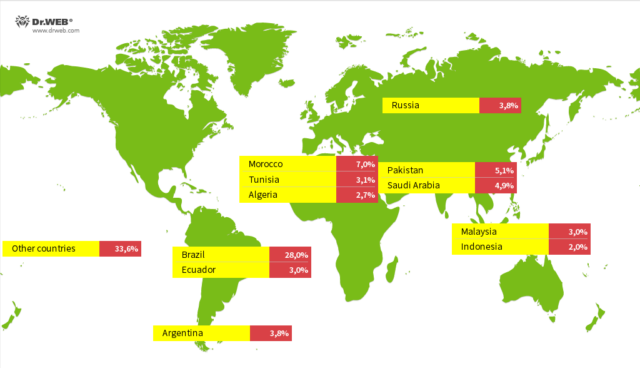

Các ca nhiễm trải rộng trên toàn cầu nhưng nhiều nhất tập trung ở Brazil, Morocco, Pakistan, Ả-rập Xê-út, Nga, Argentina, Ecuador, Tunisia, Malaysia, Algeria và Indonesia.

(Theo Forbes)